반응형

취약점 내용

- 공격자는 권한이 없는 일반 사용자로 접속한 후 polkit* 패키지 내 pkexec* 취약점을 이용해 root 권한을 갖게된다

영향을 받는 버전

Polkit 0.120 포함 이전 버전이 설치된 리눅스 서버

임시조치 방안

chmod 0755 /usr/bin/pkexec

설명

먼저 버전확인을 위해 아래와 같이 명령어를 입력한다.

[root@ ~]# rpm -qa | grep polkit

polkit-0.112-22.el7_7.1.x86_64

해당 명령어를 통해 0.112 버전을 확인하고 0.120 이전버전이므로 아래와 같이 한번 더 명령어를 입력

[root@ ~]# rpm -ql polkit-0.112-22.el7_7.1.x86_64

...

/usr/bin/pkexec

.../usr/bin/pkexec 파일이 존재함을 확인된다면

아래와 같이 순서대로 진행한다.

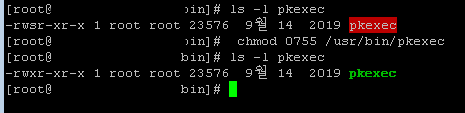

위 이미지처럼

기존에는 pkexec는 권한이 없는 일반사용자도 해당 파일을 실행할때 일시적으로 소유자의 권한을 얻어 root로 실행가능했다. -rwsr

취약점 임시조치를 위해 권한 변경으로 인해 chmod 0755 /usr/bin/pkexec

일반사용자는 해당 파일을 실행할 수 없도록 수정된다. -rwxr

기존의 s는 setuid라고 하며, 이는 실제 실행하고 있는 사용자가 root소유자 권한으로 실행할 수 있는 권한을 갖는다

반응형

'개발 > 리눅스' 카테고리의 다른 글

| 방화벽 설정 방법 / 포트 허용 / IP 허용 (0) | 2022.02.25 |

|---|---|

| pem파일로 ssl인증서 만료일 등 정보 확인 (0) | 2022.02.25 |

| 리눅스 사설아이피 openssl 설치 (0) | 2022.01.25 |

| CVE-2021-4104 취약점 해당 여부 확인하기 JMSAppeder (0) | 2021.12.17 |

| 취약점 이슈 log4j 버전확인 명령어 정리 (0) | 2021.12.14 |